Gefahrenpotentiale und Sicherheitstechnologien im Electronic Business: Unterschied zwischen den Versionen

(Bedrohungen für das Übertragungsmedium hinzugefügt) |

|||

| Zeile 27: | Zeile 27: | ||

Als Angriff oder Angriffsversuch wird in der IT-Sicherheit ein nicht autorisierter Zugriff oder Zugriffsversuch auf ein IT-System definiert. | Als Angriff oder Angriffsversuch wird in der IT-Sicherheit ein nicht autorisierter Zugriff oder Zugriffsversuch auf ein IT-System definiert. | ||

| − | ==== | + | ==== Clients==== |

Das Gefahrenpotential für Client-Systeme kann als am höchsten eingeschätzt werden, da diese zumeist nicht professionell betreut werden und im Bereich der Heimanwender keinem Sicherheitskonzept, wie es in Organisationen vorhanden sein sollte, unterliegen. Zudem sind Client-Computer eher selten Teil einer unter Sicherheitsaspekten geplanten Netzwerktopologie und können Bedrohungen auch direkt (d.h. ohne vorgeschaltete Firewall) ausgesetzt sein. | Das Gefahrenpotential für Client-Systeme kann als am höchsten eingeschätzt werden, da diese zumeist nicht professionell betreut werden und im Bereich der Heimanwender keinem Sicherheitskonzept, wie es in Organisationen vorhanden sein sollte, unterliegen. Zudem sind Client-Computer eher selten Teil einer unter Sicherheitsaspekten geplanten Netzwerktopologie und können Bedrohungen auch direkt (d.h. ohne vorgeschaltete Firewall) ausgesetzt sein. | ||

Client-Systeme sind vor allem folgenden Bedrohungen ausgesetzt: | Client-Systeme sind vor allem folgenden Bedrohungen ausgesetzt: | ||

| − | |||

| + | * '''Homogene Betriebssystemumgebung''': Die Marktdominanz weniger Hersteller und Systeme bietet Angreifern eine homogene Angriffsfläche, die, in Kombination mit schlecht gewarteten Systemen (d.h. nicht regelmäßig geupdateten) Systemen, bewirkt, dass Sicherheitslücken relativ einfach entdeckt und durch (automatisierte) Exploits ausgenutzt werden können. | ||

| + | |||

| + | * '''Rootkits / Trojaner''': Rootkits (auch Backdoors) sind kleine Programme, die unbemerkt installiert werden und das betroffene System dann ausspähen oder fernsteuern. So können z.B. Passwörter und andere sensible Daten mitgeloggt oder im Hintergrund Aktivitäten wie das Versenden von Spam durchgeführt werden. Die Installation von Rootkits muss nicht immer durch Angriffe auf technischer Ebene erfolgen, sie können dem Nutzer auch in getarnter Form (meist als nützliche Programme) in der Form sogenannter Trojanischer Pferde, kurz Trojaner, untergeschoben werden. Diese werden am häufigsten als E-Mail-Attachments übertragen. | ||

| + | |||

| + | * '''Viren / Würmer''': Während Viren rein destruktiv agieren (das betroffene System also schädigen) und sich passiv (durch das Ausführen infizierter Programme) verbreiten, agieren Würmer aktiv (z.B. durch das Ausnuzten bekannter Exploits) und installieren oft Malware wie Rootkits. Durch die massenhafte Infizierung von Systemen durch Würmern entstehen oft große Verbünde aus ferngesteuerten kompromittierten Rechnern, sog. Bot-Nets. | ||

| − | |||

| + | ==== Übertragungsmedium ==== | ||

| + | |||

| + | Im Bereich der Datenübertragung über das Internet gibt es hauptsächlich drei Gefahrenquellen, die E-Business-Transaktionen bedrohen können: Durch Sniffing-, Spoofing- und Blockadeangriffe können die Vertraulichkeit, die Integrität und Authentizität, sowie die Verfügbarkeit von Informationen beeinträchtigt werden. | ||

| − | |||

| − | * ''' | + | * '''Sniffing''': Bei Sniffing-Angriffen handelt es sich um das Mitschneiden von Datenströmen, das an jedem beliebigen Knotenpunkt und, je nach Leitungsart, auch dazwischen erfolgen kann. Es ist generell problemlos möglich, da alle nicht explizit verschlüsselten Daten im Internet im Klartext übertragen werden. |

| − | * ''' | + | * '''Spoofing''': Spoofing-Angriffe bestehen darin, daß der Angreifer seine Identität maskiert (meist durch gefälschte Netzwerkpakete), um dem Opfer zu suggerieren, er sei ein vertrauenswürdiger Kommunikationspartner. Eine Form des Spoofings sind Man-In-The-Middle-Angriffe (auch Janus-Angriffe), bei denen ein Angreifer, der die physikalische oder logische Kontrolle über den Datenverkehr besitzt, den Kommunikationspartnern vortäuscht, das jeweilige Gegenüber zu sein, um so an geheime (eventuell auch verschlüsselte) Informationen zu gelangen oder den Datenverkehr zu manipulieren.1 Diese Angriffsform kann auch mit Blockadeangriffen verbunden sein, um echte Systeme lahmzulegen und an deren Stelle zu treten. |

| + | * '''Blockadeangriffe''': Bei Blockadeangriffen (auch Denial-of-Service-Angriffe oder kurz: DoS-Angriffe) handelt es sich um eine Technik, bei der Opfersysteme mit so vielen (unsinnigen) Anfragen überflutet werden, daß ihre Kapazität überschritten wird und sie so ihrer eigentlichen Funktion nicht mehr nachkommen können. Eine beliebte Variante sind auch Distributed-Denial-of Service-Angriffe (DDoS-Angriffe), die durch eine große Anzahl von unter Kontrolle gebrachten Rechnern (Botnetzen, s.o.) durchgeführt werden und so noch schwieriger abzuwehren sind. | ||

| + | ==== Server und Servernetze==== | ||

=== Technische und organisationale Probleme === | === Technische und organisationale Probleme === | ||

Version vom 14. Mai 2007, 08:27 Uhr

In Arbeit!

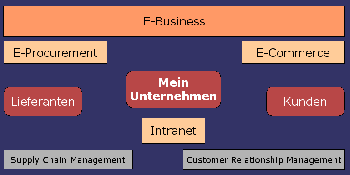

Die Sicherheitsrelevanz und exponierte Stellung von Prozessen des Electronic Business und E-Commerce ergibt sich zum einen aus den mit ihnen umgesetzten Werten und den dazu nötigen Informationen (wie beispielsweise Identitäts- und Kreditkartendaten), zum anderen aber auch aus der Vielzahl der beteiligten und nicht immer professionell betreuten IT-Systeme. So müssen die Datenströme bei einem B2C-Geschäftsvorgang nicht nur durch ein generell unsicheres Medium wie das Internet übertragen werden, die Anbieter können auch nicht davon ausgehen, daß die Client-Systeme professionell betreut und gesichert werden. Ebenso werden jedoch Serversysteme immer öfter das Ziel von Angriffen, die geschäftskritische Auswirkungen haben können.

Neben der eigentlichen Computer- und Netzwerksicherheit im Sinne der Erhaltung von Vertraulichkeit und Integrität von Daten spielen im E-Business auch Faktoren wie Verfügbarkeit, Performance und die sichere Verarbeitung und Speicherung von Informationen innerhalb von Applikationen und Transaktionen eine Rolle. Dazu gehören auch organisationale Aspekte wie die Schulung von Mitarbeitern (Awareness), das Festlegen von Richtlinien zum Umgang mit IT-System (Usage-Policies) und die Informierung von Kunden und Partnern über potentielle Risiken und Sicherheitsmaßnahmen.

Kombiniert sollten diese Maßnahmen im Rahmen eines umfassenden Sicherheitsmanagements zu genereller Informationssicherheit führen, die jedoch aufgrund der Komplexität der beteiligten Systeme nie absolut, sondern nur zu einem (nach Kosten-Nutzen-Aspekten abgewogenen) hinreichenden Schutz führen kann.

Inhaltsverzeichnis

Gefahrenpotentiale

Gegenwärtig sind vier IT-spezifische Trends zu verzeichnen, die die Gefährdung von im E-Business eingesetzten IT-Systemen erhöhen.1 Diese sind:

- Der steigende Vernetzungsgrad der Systeme

- Die wachsende gesellschaftliche Verbreitung und Durchdringung mit IT-Technik

- Das verschwinden von Netzgrenzen (Konvergenz)

- Die Beschleunigung von Angriffen auf IT-Systeme

Weiterhin ist eine zunehmende Professionalisierung im Bereich der Computerkriminalität zu verzeichnen, die sich von sportlich motivierten Hackern hin zu professionell orientierten Banden entwickelt, die es auf wertvolle, im Rahmen von E-Business-Transaktionen ausgetauschte Daten (z.B. Online-Banking-PINs und -TANs) abgesehen haben. Auch indirekt wertvolle Daten wie Unternehmens-Interna rechtfertigen im Rahmen von Industriespionage einen hohen Beschaffungsaufwand. Ebenso interessant können vermeintlich harmlose Daten wie Protokolle des Surf-Verhaltens einzelner Internet-Nutzer oder E-Mail-Adressen sein, die durch Spyware (die zum unerwünschten Anzeigen personalisierter Werbung verwendet wird) oder Spam-Versand gewinnbringend vermarktet werden können.

Informationsweg und beteiligte Systeme

In einer typischen E-Business-Anwendung wie beispielsweise einem Online-Shop sind der Kunde (Client) und der Anbieter (Server) die Kommunikationspartner, das Medium wird durch das Internet zur Verfügung gestellt. Für andere Szenarien könnten Kunde und Anbieter durch zwei Firmennetze ersetzt werden, zwischen denen beispielsweise eine E-Mail verschickt werden soll, oder durch einen Außendienst-Mitarbeiter (sog. Road-Warrior-Szenario), der vom Laptop über eine mobile Internetverbindung aus auf das Intranet seiner Firma zugreift. Das Internet muß jedoch, aufgrund des offenen Datenweges über nicht kontrollierbare Kontenpunkte, die beispielsweise von Telefongesellschaften, Providern und Backbone-Carriern betrieben werden, und aufgrund der Vielzahl der eingesetzten (Klartext-)Protokolle (vgl. OSI-Modell) als generell unsicher betrachtet werden.

Vorsätzliche Angriffe und Manipulationen

Als Angriff oder Angriffsversuch wird in der IT-Sicherheit ein nicht autorisierter Zugriff oder Zugriffsversuch auf ein IT-System definiert.

Clients

Das Gefahrenpotential für Client-Systeme kann als am höchsten eingeschätzt werden, da diese zumeist nicht professionell betreut werden und im Bereich der Heimanwender keinem Sicherheitskonzept, wie es in Organisationen vorhanden sein sollte, unterliegen. Zudem sind Client-Computer eher selten Teil einer unter Sicherheitsaspekten geplanten Netzwerktopologie und können Bedrohungen auch direkt (d.h. ohne vorgeschaltete Firewall) ausgesetzt sein. Client-Systeme sind vor allem folgenden Bedrohungen ausgesetzt:

- Homogene Betriebssystemumgebung: Die Marktdominanz weniger Hersteller und Systeme bietet Angreifern eine homogene Angriffsfläche, die, in Kombination mit schlecht gewarteten Systemen (d.h. nicht regelmäßig geupdateten) Systemen, bewirkt, dass Sicherheitslücken relativ einfach entdeckt und durch (automatisierte) Exploits ausgenutzt werden können.

- Rootkits / Trojaner: Rootkits (auch Backdoors) sind kleine Programme, die unbemerkt installiert werden und das betroffene System dann ausspähen oder fernsteuern. So können z.B. Passwörter und andere sensible Daten mitgeloggt oder im Hintergrund Aktivitäten wie das Versenden von Spam durchgeführt werden. Die Installation von Rootkits muss nicht immer durch Angriffe auf technischer Ebene erfolgen, sie können dem Nutzer auch in getarnter Form (meist als nützliche Programme) in der Form sogenannter Trojanischer Pferde, kurz Trojaner, untergeschoben werden. Diese werden am häufigsten als E-Mail-Attachments übertragen.

- Viren / Würmer: Während Viren rein destruktiv agieren (das betroffene System also schädigen) und sich passiv (durch das Ausführen infizierter Programme) verbreiten, agieren Würmer aktiv (z.B. durch das Ausnuzten bekannter Exploits) und installieren oft Malware wie Rootkits. Durch die massenhafte Infizierung von Systemen durch Würmern entstehen oft große Verbünde aus ferngesteuerten kompromittierten Rechnern, sog. Bot-Nets.

Übertragungsmedium

Im Bereich der Datenübertragung über das Internet gibt es hauptsächlich drei Gefahrenquellen, die E-Business-Transaktionen bedrohen können: Durch Sniffing-, Spoofing- und Blockadeangriffe können die Vertraulichkeit, die Integrität und Authentizität, sowie die Verfügbarkeit von Informationen beeinträchtigt werden.

- Sniffing: Bei Sniffing-Angriffen handelt es sich um das Mitschneiden von Datenströmen, das an jedem beliebigen Knotenpunkt und, je nach Leitungsart, auch dazwischen erfolgen kann. Es ist generell problemlos möglich, da alle nicht explizit verschlüsselten Daten im Internet im Klartext übertragen werden.

- Spoofing: Spoofing-Angriffe bestehen darin, daß der Angreifer seine Identität maskiert (meist durch gefälschte Netzwerkpakete), um dem Opfer zu suggerieren, er sei ein vertrauenswürdiger Kommunikationspartner. Eine Form des Spoofings sind Man-In-The-Middle-Angriffe (auch Janus-Angriffe), bei denen ein Angreifer, der die physikalische oder logische Kontrolle über den Datenverkehr besitzt, den Kommunikationspartnern vortäuscht, das jeweilige Gegenüber zu sein, um so an geheime (eventuell auch verschlüsselte) Informationen zu gelangen oder den Datenverkehr zu manipulieren.1 Diese Angriffsform kann auch mit Blockadeangriffen verbunden sein, um echte Systeme lahmzulegen und an deren Stelle zu treten.

- Blockadeangriffe: Bei Blockadeangriffen (auch Denial-of-Service-Angriffe oder kurz: DoS-Angriffe) handelt es sich um eine Technik, bei der Opfersysteme mit so vielen (unsinnigen) Anfragen überflutet werden, daß ihre Kapazität überschritten wird und sie so ihrer eigentlichen Funktion nicht mehr nachkommen können. Eine beliebte Variante sind auch Distributed-Denial-of Service-Angriffe (DDoS-Angriffe), die durch eine große Anzahl von unter Kontrolle gebrachten Rechnern (Botnetzen, s.o.) durchgeführt werden und so noch schwieriger abzuwehren sind.

Server und Servernetze

Technische und organisationale Probleme

Netzwerk- und Informationssicherheit

Systemübergreifende Aspekte

Clientspezifische Maßnahmen

Netzwerkspezifische Maßnahmen

Serverspezifische Maßnahmen

Applikationssicherheit

Zukünftige Entwicklungen

Bedrohungen

Sicherheitstechnologie

Quellen

Einzelnachweise

- Eckert, Claudia, 2006 (4. Auflage): IT-Sicherheit. Konzepte – Verfahren – Protokolle. Oldenbourg Wissenschaftsverlag: München

- Geiger, Daniel, 2005: Wissen und Narration. Der Kern des Wissensmanagements. Erich Schmidt Verlag, Berlin

- Ghosh, Anup (Hg.), 2001: E-Commerce Security and Privacy, Kluwer Academic: Norwell (Massachusetts)

- Heinlein, Peer; Bechtholt, Thomas, 2004: Snort, Acid & Co. Einbruchserkennung mit Linux. Open Source Press, München

- Klein, Tobias, 2001: Linux-Sicherheit. Security mit Open-Source-Software – Grundlagen und Praxis. dpunkt Verlag iX-Edition, Heidelberg

- Münch, Isabel: „Sicherheitsaspekte bei Electronic Commerce“. Schriftenreihe zur IT-Sicherheit; Bd. 10“, in: Bundesanzeiger: Beilage Jg. 51, Nr. 168a, 1999. Bundesanzeiger Verlag: Bonn

- Smith, Gordon, 2004: Control and Security of E-Commerce. Wiley Publishing, Hoboken (New Jersey)

Online

- BSI (Bundesamt für Sicherheit in der Informationstechnik): IT-Grundschutz-Kataloge, Stand 2006 (8. Ergänzungslieferung) http://www.bsi.de/gshb/deutsch/index.htm

- BSI (Bundesamt für Sicherheit in der Informationstechnik): Die Lage der IT-Sicherheit in Deutschland 2007, April 2007 http://www.bsi.bund.de/literat/lagebericht/lagebericht2007.pdf

- BSI (Bundesamt für Sicherheit in der Informationstechnik): BSI-Standard 100-1: Managementsystems für Informationssicherheit (ISMS), Version 1.0 http://www.bsi.de/literat/bsi_standard/standard_1001.pdf

- BSI (Bundesamt für Sicherheit in der Informationstechnik): BSI-Standard 100-2: IT-Grundschutz-Vorgehensweise (ISMS), Version 1.0 http://www.bsi.de/literat/bsi_standard/standard_1002.pdf

- BSI (Bundesamt für Sicherheit in der Informationstechnik): BSI-Standard 100-3: Risikoanalyse auf der Basis von IT-Grundschutz, Version 1.0 http://www.bsi.de/literat/bsi_standard/standard_1003.pdf

- iX (Magazin für professionelle Informationstechnik): iX Extra (Beilage) zur IT-Security. Schwerpunkt Unified Threat Management. iX 3/2007 http://www.heise.de/ix/extra/2007/ie0703.pdf