Gefahrenpotentiale und Sicherheitstechnologien im Electronic Business: Unterschied zwischen den Versionen

(Gliederung erweitert, Einleitung hinzugefügt) |

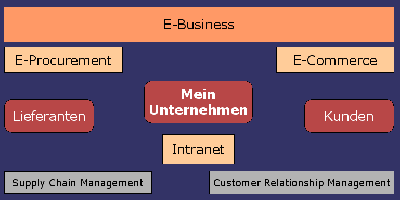

K (Bild Teilbereiche E-Business hinzugefügt) |

||

| Zeile 1: | Zeile 1: | ||

'''In Arbeit!''' | '''In Arbeit!''' | ||

| + | [[bild:Teilbreiche e-Business.png |right|thumb|400px|Teilbereiche des E-Business]] | ||

Die Sicherheitsrelevanz und exponierte Stellung von Prozessen des [http://de.wikipedia.org/wiki/E-Business Electronic Business] und [http://de.wikipedia.org/wiki/E-commerce E-Commerce] ergibt sich zum einen aus den mit ihnen umgesetzten Werten und den dazu nötigen Informationen (wie beispielsweise Identitäts- und Kreditkartendaten), zum anderen aber auch aus der Vielzahl der beteiligten und nicht immer professionell betreuten IT-Systeme. So müssen die Datenströme bei einem B2C-Geschäftsvorgang nicht nur durch ein generell unsicheres Medium wie das Internet übertragen werden, die Anbieter können auch nicht davon ausgehen, daß die Client-Systeme professionell betreut und gesichert werden. Ebenso werden jedoch Serversysteme immer öfter das Ziel von Angriffen, die geschäftskritische Auswirkungen haben können. | Die Sicherheitsrelevanz und exponierte Stellung von Prozessen des [http://de.wikipedia.org/wiki/E-Business Electronic Business] und [http://de.wikipedia.org/wiki/E-commerce E-Commerce] ergibt sich zum einen aus den mit ihnen umgesetzten Werten und den dazu nötigen Informationen (wie beispielsweise Identitäts- und Kreditkartendaten), zum anderen aber auch aus der Vielzahl der beteiligten und nicht immer professionell betreuten IT-Systeme. So müssen die Datenströme bei einem B2C-Geschäftsvorgang nicht nur durch ein generell unsicheres Medium wie das Internet übertragen werden, die Anbieter können auch nicht davon ausgehen, daß die Client-Systeme professionell betreut und gesichert werden. Ebenso werden jedoch Serversysteme immer öfter das Ziel von Angriffen, die geschäftskritische Auswirkungen haben können. | ||

| − | Neben der eigentlichen Computer- und [http://de.wikipedia.org/wiki/Netzwerksicherheit Netzwerksicherheit] im Sinne der Erhaltung von Vertraulichkeit und Integrität von Daten spielen im E-Business auch Faktoren wie Verfügbarkeit, Performance und die sichere Verarbeitung und Speicherung von Informationen innerhalb von Applikationen und Transaktionen eine Rolle. | + | Neben der eigentlichen Computer- und [http://de.wikipedia.org/wiki/Netzwerksicherheit Netzwerksicherheit] im Sinne der Erhaltung von Vertraulichkeit und Integrität von Daten spielen im E-Business auch Faktoren wie Verfügbarkeit, Performance und die sichere Verarbeitung und Speicherung von Informationen innerhalb von Applikationen und Transaktionen eine Rolle. Dazu gehören auch organisationale Aspekte wie die Schulung von Mitarbeitern (Awareness), das Festlegen von Richtlinien zum Umgang mit IT-System (Usage-Policies) und die Informierung von Kunden und Partnern über potentielle Risiken und Sicherheitsmaßnahmen. |

== Gefahrenpotentiale == | == Gefahrenpotentiale == | ||

Version vom 13. Mai 2007, 23:09 Uhr

In Arbeit!

Die Sicherheitsrelevanz und exponierte Stellung von Prozessen des Electronic Business und E-Commerce ergibt sich zum einen aus den mit ihnen umgesetzten Werten und den dazu nötigen Informationen (wie beispielsweise Identitäts- und Kreditkartendaten), zum anderen aber auch aus der Vielzahl der beteiligten und nicht immer professionell betreuten IT-Systeme. So müssen die Datenströme bei einem B2C-Geschäftsvorgang nicht nur durch ein generell unsicheres Medium wie das Internet übertragen werden, die Anbieter können auch nicht davon ausgehen, daß die Client-Systeme professionell betreut und gesichert werden. Ebenso werden jedoch Serversysteme immer öfter das Ziel von Angriffen, die geschäftskritische Auswirkungen haben können.

Neben der eigentlichen Computer- und Netzwerksicherheit im Sinne der Erhaltung von Vertraulichkeit und Integrität von Daten spielen im E-Business auch Faktoren wie Verfügbarkeit, Performance und die sichere Verarbeitung und Speicherung von Informationen innerhalb von Applikationen und Transaktionen eine Rolle. Dazu gehören auch organisationale Aspekte wie die Schulung von Mitarbeitern (Awareness), das Festlegen von Richtlinien zum Umgang mit IT-System (Usage-Policies) und die Informierung von Kunden und Partnern über potentielle Risiken und Sicherheitsmaßnahmen.

Inhaltsverzeichnis

Gefahrenpotentiale

Informationsweg und beteiligte Systeme

Vorsätzliche Angriffe und Manipulationen

Technische und organisationale Probleme

Netzwerk- und Informationssicherheit

Systemübergreifende Aspekte

Clientspezifische Maßnahmen

Netzwerkspezifische Maßnahmen

Serverspezifische Maßnahmen

Applikationssicherheit

Zukünftige Entwicklungen

Quellen

Einzelnachweise

- Eckert, Claudia, 2006 (4. Auflage): IT-Sicherheit. Konzepte – Verfahren – Protokolle. Oldenbourg Wissenschaftsverlag: München

- Geiger, Daniel, 2005: Wissen und Narration. Der Kern des Wissensmanagements. Erich Schmidt Verlag, Berlin

- Ghosh, Anup (Hg.), 2001: E-Commerce Security and Privacy, Kluwer Academic: Norwell (Massachusetts)

- Heinlein, Peer; Bechtholt, Thomas, 2004: Snort, Acid & Co. Einbruchserkennung mit Linux. Open Source Press, München

- Klein, Tobias, 2001: Linux-Sicherheit. Security mit Open-Source-Software – Grundlagen und Praxis. dpunkt Verlag iX-Edition, Heidelberg

- Münch, Isabel: „Sicherheitsaspekte bei Electronic Commerce“. Schriftenreihe zur IT-Sicherheit; Bd. 10“, in: Bundesanzeiger: Beilage Jg. 51, Nr. 168a, 1999. Bundesanzeiger Verlag: Bonn

- Smith, Gordon, 2004: Control and Security of E-Commerce. Wiley Publishing, Hoboken (New Jersey)

Online

- BSI (Bundesamt für Sicherheit in der Informationstechnik): IT-Grundschutz-Kataloge, Stand 2006 (8. Ergänzungslieferung) http://www.bsi.de/gshb/deutsch/index.htm

- BSI (Bundesamt für Sicherheit in der Informationstechnik): Die Lage der IT-Sicherheit in Deutschland 2007, April 2007 http://www.bsi.bund.de/literat/lagebericht/lagebericht2007.pdf

- BSI (Bundesamt für Sicherheit in der Informationstechnik): BSI-Standard 100-1: Managementsystems für Informationssicherheit (ISMS), Version 1.0 http://www.bsi.de/literat/bsi_standard/standard_1001.pdf

- BSI (Bundesamt für Sicherheit in der Informationstechnik): BSI-Standard 100-2: IT-Grundschutz-Vorgehensweise (ISMS), Version 1.0 http://www.bsi.de/literat/bsi_standard/standard_1002.pdf

- BSI (Bundesamt für Sicherheit in der Informationstechnik): BSI-Standard 100-3: Risikoanalyse auf der Basis von IT-Grundschutz, Version 1.0 http://www.bsi.de/literat/bsi_standard/standard_1003.pdf

- iX (Magazin für professionelle Informationstechnik): iX Extra (Beilage) zur IT-Security. Schwerpunkt Unified Threat Management. iX 3/2007 http://www.heise.de/ix/extra/2007/ie0703.pdf